Trăim într-o lume complet conectată unde fiecare dispozitiv, fie că este un frigider, un autovehicul sau orice altceva *wink wink*, poate fi parte a rețelei globale numită Internetul Obiectelor (IoT). Această evoluție tehnologică aduce beneficii incontestabile printr-o mulțime de automatizări și eficientizări ale activităților cotidiene, însă, precum orice invenție, vine la pachet cu o serie de vulnerabilități care pot afecta securitatea și confidențialitatea noastră.

Camere web cu leucoplast

Mulți dintre noi am observat persoane care și-au acoperit camera laptopului cu o etichetă sau bandă adezivă. Nu este deloc un gest ciudat sau extrem, cum mi-a fost dat să aud. El trage un semnal de alarmă asupra riscurilor la care suntem expuși de fiecare data când ne aflăm în fața laptop-ului. Hackerii reușesc relativ ușor să preia controlul camerelor web, spionând utilizatori, ceea ce nu este doar o violare a intimității, ci poate duce la șantaj sau furt de identitate.

Dacă vorbim despre motivația “să se uite că nu are ce să vadă”, pe care o aud recurent, nu pot să spun doar că este extrem de absurdă. Intimitatea nu se oprește niciodată și nu ar trebui să fie ceva la care să renunțăm atât de ușor, deoarece precedentul creat are să fie extrem de periculos.

Riscurile Securității IoT

Din păcate, în goana după inovație, multe dispozitive IoT sunt lansate pe piață fără standarde de securitate adecvate. Un exemplu ilustrativ este experimentul în care doi cercetători au oprit – de la distanță – motorul unei mașini în timp ce aceasta se afla în mișcare.

Incidentul a demonstrat ceea ce mulți avertizau și anume faptul că sistemele integrate pot fi ușor compromise, cu consecințe potențial catastrofale.

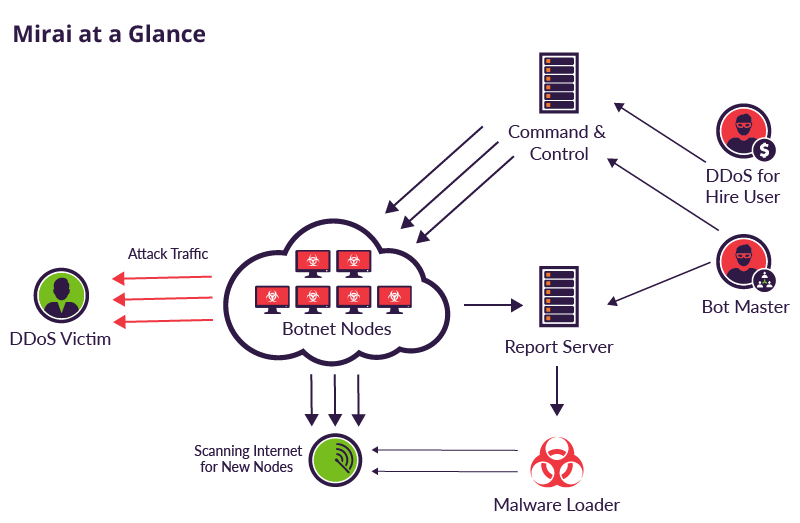

Mirai este un cunoscut botnet care a luat parte la unele dintre cele mai mari și mai distructive atacuri de tip Distributed Denial of Service (DDoS) înregistrate până în momentul apariției, în 2016.

Înainte de a intra în detalii despre Mirai, să vedem cu ce avem de-a face. Un botnet reprezintă o rețea de dispozitive conectate la internet (computere sau alte dispozitive inteligente) care au fost compromise și sunt controlate de forțele ale răului. Aceste dispozitive pot fi utilizate pentru a efectua diverse atacuri cibernetice, incluzând atacuri DDoS. Atacurile DDoS, la rândul lor, implică trimiterea unui volum masiv de trafic către o țintă specifică, cum ar fi un site web sau un server. Scopul este de a suprasolicita resursele țintei (lățimea de bandă, puterea de procesare etc.) și de a o face inaccesibilă utilizatorilor.

Dacă e să facem o analogie practică, este ca și o inaugurare sau o campanie de reducere la un anumit lanț de supermarketuri, în care, nu zeci, sute de oameni încearcă să intre simultan, blocând intrarea.

Mirai a fost dezvoltat inițial de trei tineri hackeri care au pledat vinovați în decembrie 2017.

Ca metodă de infectare acesta scanează internetul în căutare de dispozitive IoT vulnerabile, cum ar fi camere IP, routere și DVR-uri, și le infectează folosind o listă de parole implicite cunoscute.

Odată ce un dispozitiv este infectat, acesta devine parte a botnetului și poate fi folosit pentru a lansa atacuri DDoS masive. Printre victimele sale notabile se numără site-uri populare și furnizori de servicii, precum Dyn în octombrie 2016, ceea ce a dus la perturbări semnificative ale multor site-uri web majore.

Deja de mulți ani, automobilele nu mai sunt simple mijloace de transport, ci hub-uri tehnologice pe roți, având sisteme sofisticate de infotainment, asistență pentru șofer și conectivitate la rețele wireless. Exact cum vă așteptați, n-o să vorbim despre cât de faine sunt toate aceste opțiuni, ci de pericolele securității acestora.

În 2015, doi cercetători în securitate cibernetică, Charlie Miller și Chris Valasek, au arătat lumii că automobilele moderne pot fi vulnerabile la atacuri – la fel ca orice computer sau smartphone. Aceștia au reușit să preia controlul unui Jeep Cherokee – de la distanță – în timp ce acesta era condus pe autostradă, manipulând diverse funcții și dezactivând în final motorul. Modelul mașinii nu este absolut deloc un marker pentru siguranța sistemelor, același experiment poate fi replicat cu orice altă marcă de mașină. Acest incident nu doar că a atras atenția asupra unei potențiale amenințări la adresa siguranței publice, dar a pus în discuție și nivelul de pregătire al industriei auto în fața atacurilor cibernetice.

Rezultatul imediat al acestei descoperiri a fost rechemarea – de către producător – a peste un milion de vehicule pentru remedierea vulnerabilităților.

Pe termen lung, însă, incidentul a avut efecte mult mai profunde. Vorbim despre standardizarea securității, izolarea sistemelor critice și programe regulate de actualizări și bug bounty. Producătorii auto au început să adopte protocoale și standarde de securitate mai stricte pentru software-ul din mașini, pentru a preveni compromiterea funcțiilor vitale, sistemele critice sunt acum izolate mai eficient de alte sisteme, precum cele de infotainment, iar majoritatea producătorilor auto oferă acum actualizări periodice ale software-ului pentru a remedia potențialele vulnerabilități descoperite.

În definitiv, provocări au să vină mereu, iar cel mai important este să adoptăm abordări proactive și să ne concentrăm, ca societate, pe prevenție. Chiar dacă e vorba de tehnologie și de multe ori ni se pare că “nu este pentru noi”, cel mai bun lucru pe care îl putem face este să fim la curent cu evoluțiile tehnologice și să implementăm măsuri de securitate riguroase.

Doar așa putem naviga cu încredere în lumea digitală a viitorului.

În materialul următor, o să vă vorbesc despre cele mai bune practici pe care le puteți adopta pentru a vă pune la adăpost – pe cât posibil – de eventuale atacuri cibernetice.

Până atunci, țineți sus munca bună și cautați un leucoplast cu desene animate pentru webcam-ul acela.

Articol scris de: Andrei-Nicolae Căluțiu