Gruparea RansomHub a intrat recent în peisajul ransomware, dar asta nu înseamnă că nu a reușit să câștige rapid notorietate pentru atacurile sofisticate la care apelează. Acest articol își propune să analizeze gruparea prin explorarea istoricului său, a metodelor de operare și a victimelor compromise.

Origini și evoluție

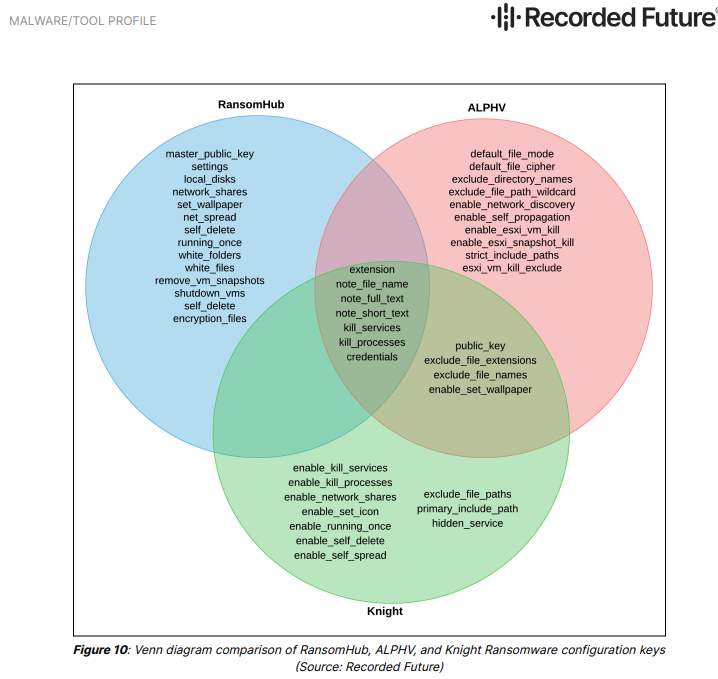

Conform datelor disponibile până în prezent, gruparea RansomHub a luat naștere la începutul anului 2024, fiind identificate și potențiale legături cu grupări ransomware anterioare ALPHV (cunoscută și ca Noberus sau BlackCat) și Knight (rezultată ca urmare a redenumirii grupării Cyclops). Acest scenariu a fost conturat datorită unor suprapuneri în codul sursă al malware-ului utilizat de RansomHub și de cele două grupări menționate anterior.

Gruparea ALPHV și-a făcut rapid loc în industrie prin adoptarea unui model de afaceri Ransomware-as-a-Service (RaaS), oferind accesul contra cost la malware și infrastructura sa altor actori cibernetici, resurse eficiente care au compromis companii de renume. În prezent, cei de la U.S. Department of State au pus la bătaie o recompensă de 15 milioane $ pentru informații ce ar putea conduce la identificarea membrilor grupării ALPHV.

The U.S. Department of State is offering a reward of up to $10,000,000 for information leading to the identification or location of any individual(s) who hold a key leadership position in the Transnational Organized Crime group behind the ALPHV/Blackcat ransomware variant. In addition, a reward offer of up to $5,000,000 is offered for information leading to the arrest and/or conviction in any country of any individual conspiring to participate in or attempting to participate in ALPHV/Blackcat ransomware activities.

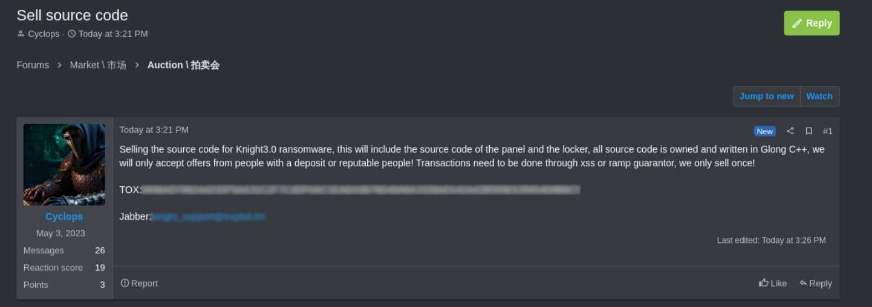

Gruparea Knight/Cyclops – codul sursă a fost oferit spre vânzare în februarie 2024 pe un forum din darkweb, după ce dezvoltatorii Knight au luat decizia închiderii operațiunilor. Este posibil ca alți actori să fi achiziționat codul sursă comercializat cu scopul valorificării în lansarea ulterioară a unor noi grupări ransomware.

De ce câștigă teren rapid RansomHub?

Un element important ce a condus la creșterea rapidă a notorietății grupării este faptul că RansomHub oferă afiliaților o rată de comision de 90%, valoare destul de mare pe piața RaaS. Această rată profitabilă va atrage probabil afiliați experimentați de pe alte platforme, ceea ce va duce la o creștere a numărului de infecții și victime pe viitor. Pe pagina web a RansomHub, pentru a da încredere viitorilor colaboratori, aceștia sunt întâmpinați de următorul mesaj:

Join our alliance advantage?

We only share 10%, and the alliance can take 90% of the payment.

With your wallet address for receipt, we do not limit the payment method. Pay you at first,then pay 10% to us.

De asemenea, acest ransomware se remarcă printr-o abordare multi-OS, oferind soluții ce targetează sisteme de operare precum Windows, Linux și ESXi, o caracteristică esențială ce lărgește semnificativ plaja de victime potențiale.

Operatorii RansomHub expun public faptul că motivația grupării este una pur financiară, nu sunt agreate ținte din Comunitatea Statelor Independente, Cuba, Coreea de Nord și China, iar atacurile asupra spitalelor, organizațiilor non-profit și a companiilor care deja au achitat nota de răscumpărare sunt de asemenea interzise.

RansomHub utilizează o varietate de metode pentru a-și compromite victimele, inclusiv tehnici de phishing, exploatarea vulnerabilităților software și atacurile prin brute-force. Odată ce este obținut accesul, atacatorii instalează malware-ul RansomHub, criptează fișierele victimei și solicită o răscumpărare pentru decriptarea acestora.

Tipologia victimelor RansomHub

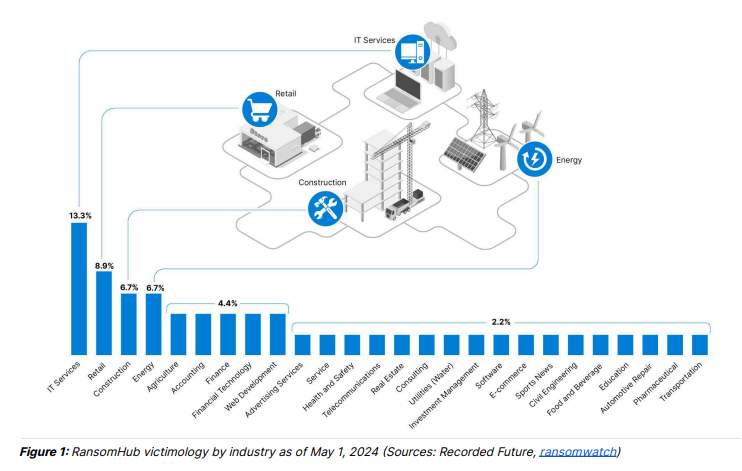

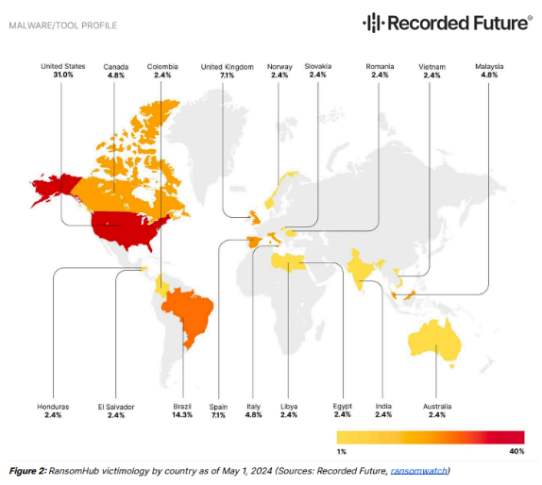

Din luna februarie 2024 și până în prezent, gruparea a compromis 92 de entități, din care 2 sunt companii cu prezență în România – NTT DATA și Farmacia AL-SHEFA. O astfel de statistică de 92 de victime în doar 5 luni, este un trend îngrijorător.

RansomHub a devenit un actor cibernetic semnificativ, fiind în prezent o amenințare puternică pentru organizații din diverse industrii.

Până la data publicării acestui articol, echipa SecurityPatch a solicitat un punct de vedere din partea membrilor grupării, însă demersul a fost refuzat invocându-se lipsa de timp.